勒索病毒肆虐150国 会计师提醒企业「这7步骤」救电脑

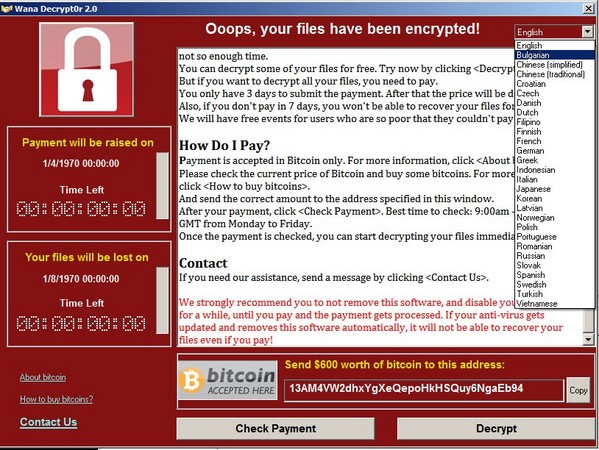

▲「WannaCry勒索病毒」示意图。(图/翻摄MalwareHunterTeam推特)

这两天引起全球恐慌的电脑病毒「WannaCry勒索病毒」,目前已造成超过150个国家,200,000部电脑遭到感染,许多国际大型机构,包括英国的医院及西班牙电信商Telefonica、美国联邦快递(FedEx)、德国铁路(Deutsche Bahn)、法国雷诺汽车及俄国第2大行动电话商Megafon等接受到影响。

资诚企业管理顾问股份有限公司执行董事张晋瑞表示,WannaCry所攻击的微软作业系统弱点,并不是零时差漏洞(zero-day flaw),微软早在两个月前就已发布了重大的安全性更新MS17-010,用于修补SMB Server中的漏洞;然而,许多企业讲求稳定就好,对于各种漏洞的修补采取非常保守的态度,担心漏洞修补会影响系统的稳定性,故宁可筑高防火墙、加强各种资安设备的管控,却不愿意将漏洞修补好,因此造成此次攻击病毒得以肆虐全球。

KPMG安侯企管公司数位科技安全服务协理邱述琛提到,若不幸发生遭到勒索软体绑架时,可参考以下的紧急应变SOP:一、拔:企业内使用者应先拔除网路线并进行检查,避免勒索软体利用内部网路进行扩散与感染二、观:未遭到勒索前,可以按 Ctrl+Atl+Del 呼叫程式管理员,观察有否异常的程式一直占用 CPU 资源,或电脑出现附名 .WCRY 的档案三、报:使用者发现遭受感染时应于第一时间依程序进行通报四、停:资讯人员接获通报立即停止受害者网路帐号与使用电脑连网能力五、救:资讯人员取出受害者硬碟,并接入另外一台未连网电脑进行抢救与调查六、查:资讯人员立即清查受害者帐号权限与本机及网路感染状况七、控:资讯人员随时由资安监控系统(如SOC等)、网路防御设备(如IPS、Firewall等)之监控纪录侦测异常事件,避免损失扩大

张晋瑞也强调,依赖外部资安厂商更新资安防护设备的防御规则、更新病毒码或黑名单等,根本无法抵抗日新月异的攻击,企业应从根本做起,定期更新微软释出的修补程式,关注各资安组织发布的资安漏洞及修补建议,才能防患于未然。